Security Tools

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Security, IT-Sicherheit, Keylogger, LAN Pentest, LAN Tap, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool

März 29, 2022

Key Croc Hak5

premium

Hak5 Key Croc Pentest Keylogger-Implantat für Pentester.Key Croc! Der Key Croc von Hak5 ist ein Keylogger, der mit Pentest-Tools, Fernzugriff und Payloads ausgestattet ist, die Multi-Vektor-Angriffe auslösen, wenn ausgewählte Schlüsselwörter eingegeben werden. Es ist das ultimative Key-Logging-Pentest-Implantat. Es ist mehr als nur das Aufzeichnen und Streamen von Tastenanschlägen online, es nutzt das Ziel mit Payloads […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Tap, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, Spezialausrüstung IT-Security, Wifi Audit, Wifi Deauther, Wifi Pentest, Wifi Pentest, Wifi Pentesting, Wifi Pineapple

März 29, 2022

Tools für Penetrationstests (Pentesting) sind Softwareprogramme oder Hardwaregeräte, die zum Testen der Sicherheit von Computersystemen, Netzwerken und Anwendungen verwendet werden. Diese Tools werden verwendet, um Cyberangriffe zu simulieren und Schwachstellen zu identifizieren, die von Angreifern ausgenutzt werden könnten. Es gibt viele verschiedene Arten von Pentesting-Tools, die jeweils für bestimmte Arten von Tests oder für den […]

premium

Computer Forensik, Digital Forensic, Digitale Beweissicherung, Digitale Forensik, Equipment für Einsatzkräfte und Behörden, Hackmod, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, RF Shielding, RFID Sicherheit, RFID-Security, Sonderbeschaffung, Spezialausrüstung IT-Security

Februar 2, 2022

Faraday Bag Smartphone

premium

Digital Forensic and RF Shielding Faraday Bag. Die Mission Darkness™ Faraday-Tasche ohne Fenster für Tablets blockiert vollständig alle drahtlosen Signale und hält mittelgroße elektronische Geräte abgeschirmt, um Hacking, Verfolgung, Spionage und Korruption der Aufbewahrungskette zu verhindern. Wenn ein Tablet ordnungsgemäß in der Tasche eingeschlossen ist, können keine Apps oder schädlicher Code aus der Ferne ausgelöst […]

premium

Computer Forensik, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keylogger, Mooltipass, Password Security, Penetration Test, Security Tools, USB Injection, USB Keylogger

Januar 22, 2022

USB Armory Stick Mark 2

premium

USB Armory Stick Mark 2 Der USB-Speicher von Inverse Path ist ein Open-Source-Hardware-Design, das einen Computer in der Größe eines Flash-Laufwerks implementiert. Jetzt als neue Version USB Armory Stick Mark 2. Das kompakte USB-Gerät bietet eine Plattform für die Entwicklung und Ausführung einer Vielzahl von Anwendungen. Die Sicherheitsfunktionen des USB-Armory-Systems auf einem Chip (SoC) in Kombination mit […]

premium

Cyber Security, Elite Field Kit Pentest, Hacking Tools, Hackmod, IoT-Pentest, IoT-Security, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Man In The Middle, Mikrokontroller Projekte, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Red Team Tools, Spezialausrüstung IT-Security, Wifi Deauther, Wifi Pentest, Wifi Pentest, Wifi Pentesting

Januar 14, 2022

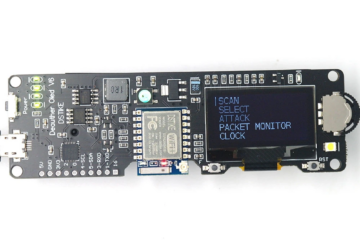

Deauther OLED V6

premium

Deauther OLED V6 for Wifi Pentesting Ein WiFi-Deauther ist ein Gerät, das verwendet werden kann, um den Betrieb eines WiFi-Netzwerks zu stören, indem Geräte vom Netzwerk deauthentifiziert werden. WiFi-Deauther werden häufig von Sicherheitsexperten verwendet, um die Sicherheit von WiFi-Netzwerken zu testen, und von Personen, die den Betrieb eines WiFi-Netzwerks aus verschiedenen Gründen stören möchten. Einer […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Great Scott Gadgets, Hacking Tools, Hackmod, HackRF One, IoT Security, IT-Security, IT-Sicherheit, KRITIS, LimeSDR, LimeSDR Mini, Red Team Tools, SDR, Security Tools, Software Defined Radio, Spezialausrüstung IT-Security

Januar 1, 2022

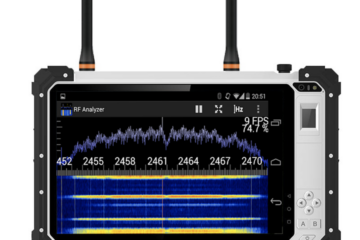

SDR – Software Defined Radio

premium

Softwaredefinierte Funkgeräte (SDRs) sind Funkkommunikationssysteme, die Software verwenden, um das Verhalten eines Funksystems zu definieren, anstatt Hardwarekomponenten zu verwenden. Dies ermöglicht eine größere Flexibilität und Anpassbarkeit in Funkkommunikationssystemen, da das Verhalten des Funkgeräts leicht modifiziert werden kann, indem die Software geändert wird, anstatt Hardwarekomponenten auszutauschen. Einer der Hauptvorteile von SDRs ist ihre Fähigkeit, mehrere Frequenzbänder […]

premium

Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IT-Schadenabwehr, IT-Security, IT-Sicherheit, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool, Server Security

Mai 18, 2021

Dualcomm 10G LAN Tap Pro

premium

10G Network TAP LAN Tap – LAN Monitoring Der erste seiner Art auf dem Markt, der sowohl Kupfer- als auch Glasfaserverbindungen mit Datenraten von 100 Mbit/s bis zu 10 Gbit/s anzapfen kann. Zwei Inline-Netzwerkports und zwei Monitorports sind SFP+/SFP-Steckplätze, die sowohl Glasfaser- als auch Kupfer-SFP+/SFP-Transceiver-Module mit Ethernet-Datenraten von 100 Mbit/s bis 10 Gbit/s unterstützen.Eliminieren Sie […]

premium

Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5 Deutschland, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Red Team Tools, Security Tools, Server Security

Dezember 19, 2020

Ein LAN-Tap ist ein Gerät, mit dem Sie den Datenverkehr in einem Local Area Network (LAN) überwachen und analysieren können. Es ist ein passives Gerät, das in Reihe mit dem Netzwerkkabel platziert wird, was bedeutet, dass es keine Konfiguration oder Eingriffe in das Netzwerk selbst erfordert. LAN-Taps werden häufig von Netzwerkadministratoren und Sicherheitsexperten verwendet, um […]

premium

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Security, IT-Sicherheit, Keylogger, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Pentest, Security Tools

Oktober 1, 2019

Screen Crab Hak5

premium

Screen Crab Hak5 Screen Crab Hak5 – Das neueste Hak5 Gear für Penetration Tests und mehr. Verdeckte Bildschirmaufnahmen in Echtzeit! Die Screen Crab von Hak5 ist ein verstecktes Video-Man-in-the-Middle-Implantat. Dieser verdeckte Inline-Screen-Grabber befindet sich zwischen HDMI-Geräten – wie einem Computer und einem Monitor oder einer Konsole und einem Fernseher -, um leise Screenshots aufzunehmen. […]

premium

Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest Tool, Security Tools, Wifi Pentesting, Wifi Pineapple

September 28, 2019

Hak5 Signal Owl

premium

Hak5 Signal Owl Signal Owl Hak5 – Pentest Tool im Taschenformat NEU! Die neue Signal Owl von Hak5 ist eine Signal-Intelligence-Plattform mit einem einfachen Nutzlastsystem (Payloads). Es ist vollgepackt mit benutzerdefinierten Dienstprogrammen und beliebten drahtlosen Tools wie Aircrack-ng, MDK4, Kismet und vielem mehr.Die Signal Owl lässt sich extrem flexibel einsetzen und wurde speziell für […]

premium