Cyber Essentials

Admin Tools, BSI, Computer Forensik, Cyber Essentials, Cyber Security, Cyber Security Essentials, Dualcomm, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IoT Security, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Netzwerktechnik, Packet Sniffing, Security Operations Center, Security Tools, Server Security, Serversysteme, Servertechnik, SOC, Spezialausrüstung IT-Security

März 14, 2025

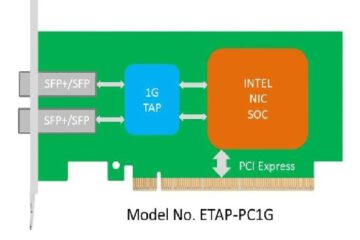

Gamechanger für Netzwerk-Profis: Die PCIe 1G Packet Capture Card ist da! 🔥 Sag tschüss zu externen TAP-Boxen – und hallo zu platzsparender Höchstleistung. Wenn du moderne Netzwerk-Monitoring- oder Security-Appliances baust, wirst du dieses Teil lieben. Vorhang auf für die ETAP-PC1G PCIe 1G Packet Capture Card – die erste Karte, die Network Interface Controller (NIC) + […]

premium

BSI, Cyber Essentials, Cyber Security, Cybersecurity Consulting, Cybersecurity Service, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, HackRF One, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Security Schulung, IT-Security Training, IT-Sicherheit, KRITIS, LAN Tap, Lock Picking, Pentest, Red Team Tools, Security Operations Center

April 26, 2024

Hacking, Pentest and Hardware Training Möchten Sie Ihre Fähigkeiten im Bereich Hacking, Pentesting und Hardware-Training für IT-Sicherheitsspezialisten und Pentester verbessern? Mit unserem Angebot an Hak5-Penetrationstest-Tools, RFID-Sicherheit, Lan-Taps, Software Defined Radios, IT-Security Field-Kits, Linux Laptops und Lockpicking Tools können Sie Ihr Wissen und Können auf ein neues Level heben. Unsere Schulungen und Produkte sind speziell darauf […]

premium

Admin Tools, BSI, Computer Forensik, Cyber Essentials, Cyber Security, Cyber Security Essentials, Digital Forensic, Digitale Beweissicherung, Digitale Forensik, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, Keylogger, KRITIS, Man In The Middle, Mr.Robot hacking tool, Password Security, Penetration Test, Pentest, Pentest Tool, Security Tools, USB Injection, USB Keylogger, Wifi Keylogger, Wifi Pentest, Wifi Pentest, Wlan Keylogger

August 18, 2023

O.MG UnBlocker: Der Tarnkappen-USB-Datenblocker für Sicherheit und Kontrolle In der heutigen vernetzten Welt ist die Sicherheit von USB-Anschlüssen von entscheidender Bedeutung. Unbefugter Datenzugriff und unerwünschte Malware sind Risiken, die Unternehmen und Privatpersonen gleichermaßen bedrohen. Der O.MG UnBlocker ist ein innovativer Ansatz, der die Sicherheit von USB-Anschlüssen auf eine neue Ebene hebt. In diesem Blogpost werfen […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Dualcomm, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Great Scott Gadgets, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, IoT Security, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keylogger, KRITIS, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool, Proxmark3, Red Team Tools, RFID Sicherheit, SDR, Sonderbeschaffung, Spectrum Analyzer, Spezialausrüstung IT-Security, USB Armory Stick Mark II, Wifi Audit, Wifi Pentest

August 4, 2023

What is a Cybersecurity Red Team? Cybersicherheit ist heute mehr denn je von entscheidender Bedeutung, da Unternehmen und Organisationen zunehmend von hochentwickelten Bedrohungen bedroht werden. Um ihre Sicherheit zu gewährleisten, setzen sie auf die Expertise ethischer Hacker und Pentester, die als „Red Teams“ bezeichnet werden. Diese engagierten Profis spielen eine entscheidende Rolle beim Auffinden von […]

premium

Admin Tools, BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, KRITIS, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Packet Sniffing, Password Security, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, USB Injection, USB Keylogger

August 3, 2023

Die neuesten HAK5-Produkte der neuen Generation, die die Cybersecurity-Szene im Sturm erobern. Von WiFi Pineapple Mark 7 über Packet Squirrel Mark 2 bis hin zu New Rubber Ducky 2, Bash Bunny Mark 2 und Shark Jack – wir nehmen sie alle unter die Lupe und enthüllen die beeindruckenden Funktionen, die diese Geräte zu echten Game-Changern […]

premium

Computer Forensik, CRU Wiebetech, Cyber Essentials, Cyber Security Essentials, Ditto, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Great Scott Gadgets, GreatFET One, Hacking Tools, HackRF One, High Performance Workstation, Home Automation, IoT DIY, IoT Security, IoT-Pentest, IoT-Security, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Mikrokontroller Projekte, Pentest, Spectrum Analyzer, USB Injection

August 2, 2023

Die volle Kraft der USB-Analyse mit Cynthion von Great Scott Gadgets In der schnelllebigen Welt der Technologie ist das Verständnis und die Analyse von USB-Kommunikation entscheidend für Sicherheit und optimale Leistung. Great Scott Gadgets, ein renommierter Name im Bereich Hardware-Hacking und Sicherheitsforschung, hat einen leistungsstarken USB-Analysator namens Cynthion entwickelt. Ehemals bekannt als Luna, ist Cynthion […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Digitale Beweissicherung, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, IoT Security, IoT-Security, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, Lock Picking, NFC Pentest, NFC Security, Penetration Test, Pentest, Pentest Tool, Proxmark3, Proxmark3 RFID Pentesting, Red Team Tools, RFID Sicherheit, RFID-Pentest, RFID-Security

Juni 1, 2023

RFID Development icopy xs

premium

RFID Security and Development Tool icopy xs. Die Macht der RFID-Sicherheit und Entwicklung mit dem iCopy XS In der heutigen digitalen Ära hat die Radio Frequency Identification (RFID) Technologie die Art und Weise, wie wir mit Objekten und Informationen interagieren, revolutioniert. Von kontaktlosen Zahlungssystemen bis hin zur Zutrittskontrolle ist RFID zu einem integralen Bestandteil unseres […]

premium

BSI, Cyber Essentials, Cyber Security Essentials, Digitale Beweissicherung, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, IoT-Security, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, NFC Pentest, NFC Security, Penetration Test, Pentest, Pentest Kit, Proxmark3, Red Team Tools, RFID Sicherheit, RFID-Pentest, RFID-Security, Sonderanfertigung und Spezialausrüstung

Mai 6, 2023

RFID Security and Pentest Tools

premium

RFID Security Elite Field Kits. RFID-Sicherheit und Pentest-Tools von HackmoD Die Sicherung unserer Daten und Systeme ist heute wichtiger denn je. Ein Bereich, der besondere Aufmerksamkeit erfordert, ist die Radio Frequency Identification (RFID)-Technologie, die aufgrund ihrer Bequemlichkeit und Effizienz in verschiedenen Branchen weit verbreitet ist. Allerdings geht mit ihrer weitläufigen Nutzung auch die Notwendigkeit einher, […]

premium

Admin Tools, BSI, Cyber Essentials, Cyber Security Essentials, Dualcomm, Equipment für Einsatzkräfte und Behörden, Hackmod, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Packet Sniffing, Penetration Test, Pentest, Pentest Tool, Server Security, Sonderanfertigung und Spezialausrüstung, Spezialausrüstung IT-Security

April 22, 2023

LAN Tap Pro 10G Dualcomm

premium

LAN Taps for Profesionals and Enterprise Customer. Verbessern der Cybersicherheit mit Dualcomm LAN Taps: Eine nähere Betrachtung des Dualcomm 10G LAN Taps mit Glasfaserverbindung Für KRITIS Betreiber ist es heutzutage von größter Bedeutung, robuste Cybersicherheitsmaßnahmen zu gewährleisten. Cyberbedrohungen entwickeln sich rasant, und Organisationen benötigen fortschrittliche Tools, um den Netzwerkverkehr zu überwachen und potenzielle Schwachstellen zu […]

premium

BSI, Computer Forensik, Cyber Essentials, Cyber Security, Cyber Security Essentials, Digitale Beweissicherung, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, Keylogger, KRITIS, Man In The Middle, Mr.Robot hacking tool, Password Security, Penetration Test, Red Team Tools, Sonderanfertigung und Spezialausrüstung, Wifi Keylogger

April 21, 2023

Forensic Keylogger

premium

Forensic Keylogger for MAC / Dell KB522 Keyboards. Forensic Keylogger für Polizei und Ermittler. Erkenntnisse freilegen: Die Keelog Forensic Keylogger für Polizei und Forensik-Experten In der Welt der digitalen Forensik ist die Fähigkeit, genaue und umfassende Beweise zu sammeln, entscheidend für Ermittlungen und rechtliche Verfahren. Ein Werkzeug, das in den letzten Jahren an Bedeutung gewonnen […]

premium