LAN Tap

Admin Tools, BSI, Computer Forensik, Cyber Essentials, Cyber Security, Cyber Security Essentials, Dualcomm, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IoT Security, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Netzwerktechnik, Packet Sniffing, Security Operations Center, Security Tools, Server Security, Serversysteme, Servertechnik, SOC, Spezialausrüstung IT-Security

März 14, 2025

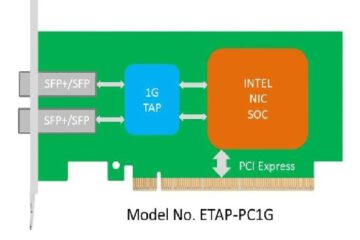

Gamechanger für Netzwerk-Profis: Die PCIe 1G Packet Capture Card ist da! 🔥 Sag tschüss zu externen TAP-Boxen – und hallo zu platzsparender Höchstleistung. Wenn du moderne Netzwerk-Monitoring- oder Security-Appliances baust, wirst du dieses Teil lieben. Vorhang auf für die ETAP-PC1G PCIe 1G Packet Capture Card – die erste Karte, die Network Interface Controller (NIC) + […]

premium

BSI, Cyber Essentials, Cyber Security, Cybersecurity Consulting, Cybersecurity Service, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, HackRF One, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Security Schulung, IT-Security Training, IT-Sicherheit, KRITIS, LAN Tap, Lock Picking, Pentest, Red Team Tools, Security Operations Center

April 26, 2024

Hacking, Pentest and Hardware Training Möchten Sie Ihre Fähigkeiten im Bereich Hacking, Pentesting und Hardware-Training für IT-Sicherheitsspezialisten und Pentester verbessern? Mit unserem Angebot an Hak5-Penetrationstest-Tools, RFID-Sicherheit, Lan-Taps, Software Defined Radios, IT-Security Field-Kits, Linux Laptops und Lockpicking Tools können Sie Ihr Wissen und Können auf ein neues Level heben. Unsere Schulungen und Produkte sind speziell darauf […]

premium

Admin Tools, BSI, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Packet Sniffing, Penetration Test, Pentest, Pentest Tool, Red Team Tools

Juli 27, 2023

Packet Squirrel Mark 2 Hak5

premium

Der neue Packet Squirrel Mark 2 ist die verbesserte Version des beliebten Man In The Middle Tools von Hak5. Der Packet Squirrel Mark 2: Ihr Taschengroßes Netzwerk-Multifunktionswerkzeug In diesem Blogbeitrag stellen wir Ihnen den Packet Squirrel Mark 2 vor, das neueste Netzwerk-Multifunktionswerkzeug der erfolgreichen Hak5-Serie. Entdecken Sie die faszinierenden Funktionen dieses kleinen, aber leistungsstarken Gadgets, […]

premium

Admin Tools, BSI, Cyber Essentials, Cyber Security Essentials, Dualcomm, Equipment für Einsatzkräfte und Behörden, Hackmod, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Packet Sniffing, Penetration Test, Pentest, Pentest Tool, Server Security, Sonderanfertigung und Spezialausrüstung, Spezialausrüstung IT-Security

April 22, 2023

LAN Tap Pro 10G Dualcomm

premium

LAN Taps for Profesionals and Enterprise Customer. Verbessern der Cybersicherheit mit Dualcomm LAN Taps: Eine nähere Betrachtung des Dualcomm 10G LAN Taps mit Glasfaserverbindung Für KRITIS Betreiber ist es heutzutage von größter Bedeutung, robuste Cybersicherheitsmaßnahmen zu gewährleisten. Cyberbedrohungen entwickeln sich rasant, und Organisationen benötigen fortschrittliche Tools, um den Netzwerkverkehr zu überwachen und potenzielle Schwachstellen zu […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Security, IT-Sicherheit, KRITIS, LAN Tap, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Red Team Tools, Spezialausrüstung IT-Security, Wifi Deauther, Wifi Pentest, Wifi Pineapple

Dezember 29, 2022

Red Team Tools Hak5

premium

Ein rotes Team ist eine Gruppe von Cybersicherheitsexperten, die die Aktionen eines Gegners simulieren, um die Verteidigung einer Organisation zu testen und zu verbessern. Als Teil ihrer Bemühungen können Red Teams eine Vielzahl von Cyber Tools verwenden, um verschiedene Arten von Angriffen zu simulieren und die Schwachstellen der Organisation zu bewerten. Diese Tools können grob […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Mikrokontroller Projekte, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, Security Tools, Sonderanfertigung und Spezialausrüstung, Sonderbeschaffung, Spezialausrüstung IT-Security, Wifi Audit, Wifi Deauther, Wifi Pentest, Wifi Pentest, Wifi Pentesting, Wifi Pineapple

Dezember 2, 2022

Hak5 Elite Field Kit 2023

premium

Das Hak5 Elite Field Kit ist das ultimative Toolkit für ethische Hacker und IT-Profis. Es enthält eine Vielzahl hochwertiger, sorgfältig ausgewählter Tools, die für die Durchführung von Netzwerkbewertungen, Penetrationstests und anderen Cybersicherheitsaufgaben unerlässlich sind. Das Kit enthält eine Reihe von Hardware- und Software-Tools, darunter eine WiFi-Pineapple Mark 7, eine LAN-Turtle, eine USB-Rubber Ducky und ein […]

premium

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Security, IT-Sicherheit, Keylogger, LAN Pentest, LAN Tap, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool

März 29, 2022

Key Croc Hak5

premium

Hak5 Key Croc Pentest Keylogger-Implantat für Pentester.Key Croc! Der Key Croc von Hak5 ist ein Keylogger, der mit Pentest-Tools, Fernzugriff und Payloads ausgestattet ist, die Multi-Vektor-Angriffe auslösen, wenn ausgewählte Schlüsselwörter eingegeben werden. Es ist das ultimative Key-Logging-Pentest-Implantat. Es ist mehr als nur das Aufzeichnen und Streamen von Tastenanschlägen online, es nutzt das Ziel mit Payloads […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Tap, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, Spezialausrüstung IT-Security, Wifi Audit, Wifi Deauther, Wifi Pentest, Wifi Pentest, Wifi Pentesting, Wifi Pineapple

März 29, 2022

Tools für Penetrationstests (Pentesting) sind Softwareprogramme oder Hardwaregeräte, die zum Testen der Sicherheit von Computersystemen, Netzwerken und Anwendungen verwendet werden. Diese Tools werden verwendet, um Cyberangriffe zu simulieren und Schwachstellen zu identifizieren, die von Angreifern ausgenutzt werden könnten. Es gibt viele verschiedene Arten von Pentesting-Tools, die jeweils für bestimmte Arten von Tests oder für den […]

premium

Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IT-Schadenabwehr, IT-Security, IT-Sicherheit, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool, Server Security

Mai 18, 2021

Dualcomm 10G LAN Tap Pro

premium

10G Network TAP LAN Tap – LAN Monitoring Der erste seiner Art auf dem Markt, der sowohl Kupfer- als auch Glasfaserverbindungen mit Datenraten von 100 Mbit/s bis zu 10 Gbit/s anzapfen kann. Zwei Inline-Netzwerkports und zwei Monitorports sind SFP+/SFP-Steckplätze, die sowohl Glasfaser- als auch Kupfer-SFP+/SFP-Transceiver-Module mit Ethernet-Datenraten von 100 Mbit/s bis 10 Gbit/s unterstützen.Eliminieren Sie […]

premium

Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5 Deutschland, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Red Team Tools, Security Tools, Server Security

Dezember 19, 2020

Ein LAN-Tap ist ein Gerät, mit dem Sie den Datenverkehr in einem Local Area Network (LAN) überwachen und analysieren können. Es ist ein passives Gerät, das in Reihe mit dem Netzwerkkabel platziert wird, was bedeutet, dass es keine Konfiguration oder Eingriffe in das Netzwerk selbst erfordert. LAN-Taps werden häufig von Netzwerkadministratoren und Sicherheitsexperten verwendet, um […]

premium