Pentesting

BSI, Cyber Essentials, Cyber Security, Cybersecurity Consulting, Cybersecurity Service, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, HackRF One, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Security Schulung, IT-Security Training, IT-Sicherheit, KRITIS, LAN Tap, Lock Picking, Pentest, Red Team Tools, Security Operations Center

April 26, 2024

Hacking, Pentest and Hardware Training Möchten Sie Ihre Fähigkeiten im Bereich Hacking, Pentesting und Hardware-Training für IT-Sicherheitsspezialisten und Pentester verbessern? Mit unserem Angebot an Hak5-Penetrationstest-Tools, RFID-Sicherheit, Lan-Taps, Software Defined Radios, IT-Security Field-Kits, Linux Laptops und Lockpicking Tools können Sie Ihr Wissen und Können auf ein neues Level heben. Unsere Schulungen und Produkte sind speziell darauf […]

premium

Admin Tools, BSI, Computer Forensik, Cyber Security, Digital Forensic, Digitale Beweissicherung, Digitale Forensik, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, High Performance Workstation, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, KRITIS, Netzwerk Sicherheit, Pentest Tool, Red Team Tools, Sonderanfertigung und Spezialausrüstung, Sonderbeschaffung, Spezialausrüstung IT-Security, Wifi Audit, Wifi Pentest

Februar 16, 2024

Cybersecurity Linux Laptops

premium

HackmoD Kali Linux Laptops: Maßgeschneiderte Linux-Laptops für den Cyberspace Für Experten im Bereich Cybersicherheit und digitale Forensik können die richtigen Werkzeuge den entscheidenden Unterschied machen. Wir stellen unsere Reihe maßgeschneiderter Linux-Laptops vor, die speziell für Fachleute in diesen Bereichen entwickelt wurden. Ob Sie Penetrationstests durchführen, die Netzwerksicherheit stärken oder sich mit digitaler Forensik beschäftigen, unsere […]

premium

Admin Tools, BSI, Computer Forensik, Cyber Essentials, Cyber Security, Cyber Security Essentials, Digital Forensic, Digitale Beweissicherung, Digitale Forensik, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, Keylogger, KRITIS, Man In The Middle, Mr.Robot hacking tool, Password Security, Penetration Test, Pentest, Pentest Tool, Security Tools, USB Injection, USB Keylogger, Wifi Keylogger, Wifi Pentest, Wifi Pentest, Wlan Keylogger

August 18, 2023

O.MG UnBlocker: Der Tarnkappen-USB-Datenblocker für Sicherheit und Kontrolle In der heutigen vernetzten Welt ist die Sicherheit von USB-Anschlüssen von entscheidender Bedeutung. Unbefugter Datenzugriff und unerwünschte Malware sind Risiken, die Unternehmen und Privatpersonen gleichermaßen bedrohen. Der O.MG UnBlocker ist ein innovativer Ansatz, der die Sicherheit von USB-Anschlüssen auf eine neue Ebene hebt. In diesem Blogpost werfen […]

premium

Admin Tools, BSI, Cyber Security, Drone Detection, Drone Hacking, Equipment für Einsatzkräfte und Behörden, Hackmod, HackRF One, IoT Security, IoT-Pentest, IoT-Security, IT-Security, IT-Security Audit, KRITIS, LimeSDR, LimeSDR Mini, Mikrokontroller Projekte, Penetration Test, Pentest, Pentest Tool, Red Team Tools, SDR, Software Defined Radio, Spectrum Analyzer, Spezialausrüstung IT-Security, Wifi Pentest

August 15, 2023

AntSDR E200 – Software Defined Radio Software Defined Radio (SDR) ist der Schlüssel zur aufregenden RF Technologie, die es uns ermöglicht, Funkkommunikation auf eine völlig neue Ebene zu heben. AntSDR E200 ist ein leistungsstarkes SDR. Was ist Software Defined Radio (SDR)? Bevor wir uns mit dem AntSDR E200 befassen, lohnt es sich, einen kurzen Blick […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Dualcomm, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Great Scott Gadgets, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, IoT Security, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keylogger, KRITIS, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool, Proxmark3, Red Team Tools, RFID Sicherheit, SDR, Sonderbeschaffung, Spectrum Analyzer, Spezialausrüstung IT-Security, USB Armory Stick Mark II, Wifi Audit, Wifi Pentest

August 4, 2023

What is a Cybersecurity Red Team? Cybersicherheit ist heute mehr denn je von entscheidender Bedeutung, da Unternehmen und Organisationen zunehmend von hochentwickelten Bedrohungen bedroht werden. Um ihre Sicherheit zu gewährleisten, setzen sie auf die Expertise ethischer Hacker und Pentester, die als „Red Teams“ bezeichnet werden. Diese engagierten Profis spielen eine entscheidende Rolle beim Auffinden von […]

premium

Admin Tools, BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Security Audit, IT-Sicherheit, KRITIS, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Packet Sniffing, Password Security, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, USB Injection, USB Keylogger

August 3, 2023

Die neuesten HAK5-Produkte der neuen Generation, die die Cybersecurity-Szene im Sturm erobern. Von WiFi Pineapple Mark 7 über Packet Squirrel Mark 2 bis hin zu New Rubber Ducky 2, Bash Bunny Mark 2 und Shark Jack – wir nehmen sie alle unter die Lupe und enthüllen die beeindruckenden Funktionen, die diese Geräte zu echten Game-Changern […]

premium

Admin Tools, BSI, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Packet Sniffing, Penetration Test, Pentest, Pentest Tool, Red Team Tools

Juli 27, 2023

Packet Squirrel Mark 2 Hak5

premium

Der neue Packet Squirrel Mark 2 ist die verbesserte Version des beliebten Man In The Middle Tools von Hak5. Der Packet Squirrel Mark 2: Ihr Taschengroßes Netzwerk-Multifunktionswerkzeug In diesem Blogbeitrag stellen wir Ihnen den Packet Squirrel Mark 2 vor, das neueste Netzwerk-Multifunktionswerkzeug der erfolgreichen Hak5-Serie. Entdecken Sie die faszinierenden Funktionen dieses kleinen, aber leistungsstarken Gadgets, […]

premium

BSI, Cyber Security Essentials, Digitale Forensik, Equipment für Einsatzkräfte und Behörden, Hackmod, IoT Security, IoT-Pentest, IoT-Security, IT-Schadenabwehr, IT-Sicherheit, KRITIS, NFC Pentest, NFC Security, Penetration Test, Red Team Tools, RFID Sicherheit, RFID-Pentest, RFID-Security, Security Tools, Sonderanfertigung und Spezialausrüstung, Spezialausrüstung IT-Security

Mai 25, 2023

RFID Reader Writer DL533n

premium

RFID Cloning and Development Tool. RFID-Entwickler und Pentest-Werkzeuge: RFID Reader Writer DL533n Die Radio Frequency Identification (RFID)-Technologie spielt eine entscheidende Rolle in verschiedenen Branchen, von Zutrittskontrollsystemen bis hin zum Lagermanagement. Mit dem zunehmenden Einsatz von RFID wächst auch der Bedarf an innovativen Tools, die Entwicklern und Pentestern ermöglichen, diese Systeme zu erkunden und abzusichern. HackmoD […]

premium

BSI, Custom Rugged Cases, Cyber Security, Cyber Security Essentials, Digitale Beweissicherung, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IoT Security, IoT-Pentest, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keyless Hacking, KRITIS, Mr.Robot hacking tool, NFC Pentest, NFC Security, Password Security, Penetration Test, Pentest, Pentest Kit, Pentest Tool, Red Team Tools, RFID Sicherheit, RFID-Pentest, RFID-Security, SDR, Security Tools, Software Defined Radio, Sonderanfertigung und Spezialausrüstung, Sonderbeschaffung, Spezialausrüstung IT-Security

März 14, 2023

Pandwa LEA Tools

premium

Pandwa SDR LEA Field Kit. PandwaRF LEA Tools von HackmoD: Das robuste Pentest-Kit für Strafverfolgungsbehörden, Cybersicherheitsfachleute und das Militär In der sich ständig weiterentwickelnden Welt der Cybersicherheit und OSops (Offensive) Verteidigung sind die richtigen Werkzeuge von entscheidender Bedeutung. Ein solches Werkzeug, das in der Branche für Aufsehen gesorgt hat, ist das PandwaRF LEA Tools. Als […]

premium

Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Security, IT-Sicherheit, Keylogger, Mr.Robot hacking tool, Pentest Tool, Red Team Tools, Sonderanfertigung und Spezialausrüstung

März 12, 2023

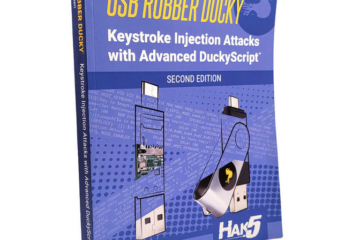

Rubber Ducky 2.0 Hak5 Pentest

premium

USB Rubber Ducky – Kleines und effektives Pentest-Tool In der aufregenden Welt des Hackings und Penetrationstests gibt es ein leistungsstarkes Werkzeug, das den intrinsischen Vertrauensvorschuss von Computern in Menschen ausnutzt: den Hak5 USB Rubber Ducky. Getarnt als unschuldiger USB-Stick liefert dieses kompakte Gerät mächtige Payloads, indem es Tasteneingaben mit übermenschlicher Geschwindigkeit einschleust. Tauchen wir ein […]

premium