HackmoD Kali Linux Laptops: Maßgeschneiderte Linux-Laptops für den Cyberspace

Für Experten im Bereich Cybersicherheit und digitale Forensik können die richtigen Werkzeuge den entscheidenden Unterschied machen. Wir stellen unsere Reihe maßgeschneiderter Linux-Laptops vor, die speziell für Fachleute in diesen Bereichen entwickelt wurden. Ob Sie Penetrationstests durchführen, die Netzwerksicherheit stärken oder sich mit digitaler Forensik beschäftigen, unsere Laptops mit Kali Linux und HackmoD Cybersecurity Tools sind Ihr unverzichtbarer Begleiter.

Mit Hochleistungsspezifikationen von 14 bis 17 Zoll, angetrieben von Intel i7 bis i9 CPUs und mit bis zu 64 GB RAM und SSD-Speicheroptionen von 500 GB bis 1 TB ausgestattet, sind diese Laptops darauf ausgelegt, den Anforderungen der modernen Cyberksecurity gerecht zu werden. Mit Grafikkarten bis zu RTX 4070 können Sie selbst die ressourcenintensivsten Aufgaben mühelos bewältigen.

Entwickelt für die IT-Sicherheit für Betriebe und kritischer Infrastrukturen (KRITIS), legen unsere Laptops Wert auf Langlebigkeit und Robustheit mit verlängerter Akkulaufzeit und robustem Design. Ob Sie ein erfahrener Sicherheitsanalyst oder ein Digitalforensik-Ermittler sind, unsere Laptops sind darauf ausgelegt, Ihre Fähigkeiten zu verbessern und Ihre Mission zum Schutz digitaler Strukturen zu unterstützen.

Entdecken Sie die Möglichkeiten mit unseren maßgeschneiderten Linux-Laptops und bringen Sie Ihre Cybersicherheitstests (Penetrationtest) auf ein neues Niveau. Investieren Sie noch heute in Ihr Verteidigungsarsenal und bleiben Sie den aufkommenden Bedrohungen in der ständig weiterentwickelnden digitalen Landschaft einen Schritt voraus.

Zwei Beispiele für High Performance Linux Laptops von HackmoD.

HackmoD Laptop Kali High Performance Workstation 17 Zoll

17,3″ LED FULL-HD 1920×1080 with 60 Hz, Graphics Intel® Iris® Xe

Akku: bis zu 7 Stunden Laufzeit, je nach Anwendung

CPU: Intel Core i7

RAM: 64GB, Nr.1 SSD 500GB, Nr.2 SSD 1TB

OS: Kali Linux, HackmoD Logo, USB Recovery, Webcam Cover

Linux Laptop Kali High Performance 16 Zoll

Display: 16 Zoll display with 240Hz, 100% sRGB colour rendering, 16:10 aspect ratio.

Akku: bis zu 4 Stunden Laufzeit, Ultra-thin multi-colour RGB keyboard backlight

CPU: 13th-generation Intel Core i9-13900H processor

Graphics: NVIDIA GeForce RTX-4050 graphics card

RAM: 64GB , NVME SSD 1TB + 1TB

OS: Kali Linux, HackmoD Logo, Webcam Cover, USB Recovery

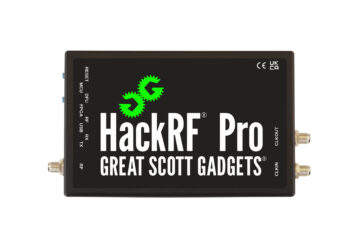

Das vorinstallierte Kali Linux ist mit den wichtigsten Cybersecurity Tools ausgestattet. Weitere Tools z.B. von Hak5 können zusätzlich optimal für die Netzwerksicherheit genutzt werden.

Kali Linux ist eine beliebte Linux-Distribution, die speziell für Cybersecurity-Profis und Enthusiasten entwickelt wurde und mit einer breiten Palette von Tools für Penetrationstests, digitale Forensik und Sicherheitsprüfungen ausgestattet ist. Hier ist eine kurze Zusammenfassung einiger der wichtigsten Tools in Kali Linux sowie kurze Beispiele für ihre Verwendung:

Metasploit Framework: Ein leistungsstarkes Framework zur Entwicklung, Prüfung und Ausführung von Exploits. Beispiel: Verwenden von Metasploit zum Ausnutzen von Schwachstellen in einem Zielsystem.

Nmap (Network Mapper): Ein vielseitiges Netzwerk-Scanning-Tool zur Entdeckung von Hosts und Diensten in einem Netzwerk. Beispiel: Ausführen eines Scans, um offene Ports auf einem Zielrechner zu finden.

Wireshark: Ein Netzwerkprotokollanalysator zur Paketinspektion und tiefgehenden Netzwerkfehlersuche. Beispiel: Analyse des Netzwerkverkehrs, um verdächtige Aktivitäten oder Schwachstellen zu identifizieren.

John the Ripper: Ein Passwort-Cracking-Tool, das entwickelt wurde, um schwache Passwörter durch verschiedene Methoden wie Brute-Force- und Wörterbuchangriffe aufzudecken. Beispiel: Knacken von Passworthashes, die von einem kompromittierten System erhalten wurden.

Aircrack-ng: Eine Suite von drahtlosen Netzwerksicherheitstools zur Überwachung und Angriff auf WLAN-Netzwerke. Beispiel: Durchführen eines WLAN-Paketmitschnitts, um WEP- oder WPA/WPA2-Verschlüsselungsschlüssel zu knacken.

Hydra: Ein Brute-Force-Passwort-Cracking-Tool, das in der Lage ist, verschiedene Protokolle und Dienste anzugreifen. Beispiel: Verwendung von Hydra zum Knacken von Passwörtern für SSH oder FTP.

Hashcat: Ein fortgeschrittenes Passwortwiederherstellungstool, das verschiedene Hash-Algorithmen und Angriffsmodi unterstützt. Beispiel: Wiederherstellen von Passwörtern aus gehashten Anmeldeinformationen, die in einer Datenbank gespeichert sind.

Volatility: Ein Memory-Forensik-Framework, das zum Analysieren von flüchtigen Speicherdumps verwendet wird, um Informationen über laufende Prozesse, Netzwerkverbindungen und mehr zu extrahieren. Beispiel: Analyse eines Speicherdumps, um Malware oder verdächtige Aktivitäten zu identifizieren.

Autopsy: Eine digitale Forensik-Plattform zur Analyse von Festplattenimages, Dateisystemen und mobilen Geräten. Beispiel: Untersuchen eines Festplattenimages, um gelöschte Dateien wiederherzustellen oder digitale Beweise zu untersuchen.

Burp Suite: Ein umfassendes Tool zur Sicherheitsprüfung von Webanwendungen, das zum Scannen, Testen und Ausnutzen von Webanwendungen verwendet wird. Beispiel: Identifizierung und Ausnutzung von Schwachstellen wie SQL-Injektion oder XSS in einer Webanwendung.

Dies sind nur einige Beispiele für die vielen leistungsstarken Tools, die in Kali Linux verfügbar sind, von denen jedes spezifische Zwecke in der Cybersecurity, Penetrationstests und digitalen Forensik dient.