Security Tools

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IoT Security, IoT-Pentest, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Man In The Middle, Penetration Test, Pentest, Red Team Tools, Security Tools, Wifi Audit, Wifi Pentest, Wifi Pentest, Wifi Pentesting, Wifi Pineapple

Mai 19, 2022

Wifi Coconut Hak5

premium

Hak5 Wifi Coconut Es gibt 14 Kanäle im 2,4-GHz-WLAN-Spektrum. Warum Packet Sniff mit nur einem Funkgerät? Channel Hopping verfehlt zu jeder Zeit 93 % des Luftraums. Was wäre, wenn Sie alle Kanäle gleichzeitig von einem einzigen USB-C-Gerät aus überwachen könnten? Jetzt kannst du. Wir stellen vor: WiFi Coconut: ein Open-Source-Vollspektrum-WLAN-Sniffer, der gleichzeitig den gesamten 2,4-GHz-Luftraum […]

premium

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest, Pentest Tool, Red Team Tools, Security Tools, Wifi Audit, Wifi Pentest, Wifi Pentest, Wifi Pentesting, Wifi Pineapple

Mai 2, 2022

Wifi Pineapple Mark 7

premium

Hak5 Wifi Pineapple Mark 7 Das Hak5 WiFi Pineapple Mark VII ist ein einzigartiges Gerät, das von Hak5 zum Zweck der WLAN-Überprüfung und Penetrationstests entwickelt wurde. Erleben Sie die raffinierteste WiFi-Pineapple. Intuitive Schnittstellen führen Sie durch die WLAN-Prüfung. Kampagnen automatisieren Pentests mit beeindruckenden Berichten. Interaktive Aufklärung gibt Ihnen die Kontrolle über den Luftraum, und eine […]

premium

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Europe, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keylogger, Man In The Middle, Mr.Robot hacking tool, Penetration Test, Pentest, Pentest Tool, Red Team Tools, Security Tools, USB Injection, USB Keylogger

April 1, 2022

Bash Bunny Mark 2

premium

Hak5 Bash Bunny Mark 2 Die besten Penetrationstester wissen, dass mit den richtigen Tools und ein paar Sekunden physischen Zugriff, alle Möglichkeiten für einen Angriff offen stehen. Seit 2005 entwickelt Hak5 gerade solche Werkzeuge – kombiniert Kraft und elegante Einfachheit. Jetzt, mit dem Bash Bunny Mark II, bringen wir das Pentesting auf die nächste Stufe […]

premium

CRU Wiebetech, Digital Forensic, Digitale Beweissicherung, Digitale Forensik, Ditto, Equipment für Einsatzkräfte und Behörden, Hackmod, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Security Tools, Server Security, Spezialausrüstung IT-Security

März 28, 2022

Ditto Digital Forensic

premium

Ditto DX Forensic FieldStation Digital investigation, eDiscovery, forensic data acquisition. Image, clone or browse SATA, IDE, USB3, ethernet devices; write to LAN, dual SATA or USB3 targets. Forensic Imager der nächsten Generation Die Ditto DX Forensic FieldStation wurde für verschiedene Medienformen optimiert, darunter SATA-SSDs, NVMe/PCIe-SSDs, Festplatten, SD- und CF-Karten und andere. Kompromissfreies Peripheriemanagement Ditto DX […]

premium

Computer Forensik, Equipment für Einsatzkräfte und Behörden, Hacking Tools, Hackmod, IT-Forensik, IT-Forensik Werkzeuge, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Keylogger, Mooltipass, Password Security, Penetration Test, Security Tools, USB Injection, USB Keylogger

Januar 22, 2022

USB Armory Stick Mark 2

premium

USB Armory Stick Mark 2 Der USB-Speicher von Inverse Path ist ein Open-Source-Hardware-Design, das einen Computer in der Größe eines Flash-Laufwerks implementiert. Jetzt als neue Version USB Armory Stick Mark 2. Das kompakte USB-Gerät bietet eine Plattform für die Entwicklung und Ausführung einer Vielzahl von Anwendungen. Die Sicherheitsfunktionen des USB-Armory-Systems auf einem Chip (SoC) in Kombination mit […]

premium

BSI, Cyber Essentials, Cyber Security, Cyber Security Essentials, Great Scott Gadgets, Hacking Tools, Hackmod, HackRF One, IoT Security, IT-Security, IT-Sicherheit, KRITIS, LimeSDR, LimeSDR Mini, Red Team Tools, SDR, Security Tools, Software Defined Radio, Spezialausrüstung IT-Security

Januar 1, 2022

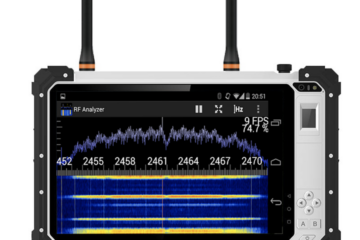

SDR – Software Defined Radio

premium

Softwaredefinierte Funkgeräte (SDRs) sind Funkkommunikationssysteme, die Software verwenden, um das Verhalten eines Funksystems zu definieren, anstatt Hardwarekomponenten zu verwenden. Dies ermöglicht eine größere Flexibilität und Anpassbarkeit in Funkkommunikationssystemen, da das Verhalten des Funkgeräts leicht modifiziert werden kann, indem die Software geändert wird, anstatt Hardwarekomponenten auszutauschen. Einer der Hauptvorteile von SDRs ist ihre Fähigkeit, mehrere Frequenzbänder […]

premium

Cyber Essentials, Cyber Security, Cyber Security Essentials, Elite Field Kit Pentest, Equipment für Einsatzkräfte und Behörden, Hackmod, Hak5 Deutschland, IT-Schadenabwehr, IT-Security, IT-Sicherheit, KRITIS, LAN Pentest, LAN Tap, Man In The Middle, Netzwerk Sicherheit, Red Team Tools, Security Tools, Server Security

Dezember 19, 2020

Ein LAN-Tap ist ein Gerät, mit dem Sie den Datenverkehr in einem Local Area Network (LAN) überwachen und analysieren können. Es ist ein passives Gerät, das in Reihe mit dem Netzwerkkabel platziert wird, was bedeutet, dass es keine Konfiguration oder Eingriffe in das Netzwerk selbst erfordert. LAN-Taps werden häufig von Netzwerkadministratoren und Sicherheitsexperten verwendet, um […]

premium

Elite Field Kit Pentest, Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Security, IT-Sicherheit, Keylogger, Man In The Middle, Mr.Robot hacking tool, Netzwerk Sicherheit, Pentest, Security Tools

Oktober 1, 2019

Screen Crab Hak5

premium

Screen Crab Hak5 Screen Crab Hak5 – Das neueste Hak5 Gear für Penetration Tests und mehr. Verdeckte Bildschirmaufnahmen in Echtzeit! Die Screen Crab von Hak5 ist ein verstecktes Video-Man-in-the-Middle-Implantat. Dieser verdeckte Inline-Screen-Grabber befindet sich zwischen HDMI-Geräten – wie einem Computer und einem Monitor oder einer Konsole und einem Fernseher -, um leise Screenshots aufzunehmen. […]

premium

Hacking Tools, Hackmod, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Schadenabwehr, IT-Security, IT-Sicherheit, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest Tool, Security Tools, Wifi Pentesting, Wifi Pineapple

September 28, 2019

Hak5 Signal Owl

premium

Hak5 Signal Owl Signal Owl Hak5 – Pentest Tool im Taschenformat NEU! Die neue Signal Owl von Hak5 ist eine Signal-Intelligence-Plattform mit einem einfachen Nutzlastsystem (Payloads). Es ist vollgepackt mit benutzerdefinierten Dienstprogrammen und beliebten drahtlosen Tools wie Aircrack-ng, MDK4, Kismet und vielem mehr.Die Signal Owl lässt sich extrem flexibel einsetzen und wurde speziell für […]

premium

Hacking Tools, Hak5, Hak5 Deutschland, Hak5 Shop, IT-Security, IT-Sicherheit, LAN Tap, Mr.Robot hacking tool, Netzwerk Sicherheit, Penetration Test, Pentest Tool, Security Tools

September 20, 2019

Shark Jack Hak5

premium

Shark Jack Hak5 Shark Jack Hak5 – Network Attack im Taschenformat NEU Q3 2019! Das neueste Hak5 Gear für Penetration Tests und mehr. Dieses tragbare Netzwerk-Angriffstool ist der beste Freund des Pentesters, perfekt für Social-Engineering und kabelgebundene Netzwerk-Audits. Durch einen kleinen Schalter lässt sich mithilfe einfacher Skripte sofort verschiedene IT-Security Angriffe testen. Das Exfiltrieren, […]

premium